Nhân viên ngày càng cần truy cập máy tính văn phòng, máy chủ hoặc phần mềm chuyên dụng từ nhà hoặc khi đang di chuyển. Một thiết lập Remote Desktop Protocol (RDP) đơn giản có thể trông như giải pháp nhanh gọn, nhưng sự tiện lợi này cũng mang đến các lo ngại bảo mật mới, đặc biệt khi dữ liệu doanh nghiệp nhạy cảm đi qua các mạng công cộng.

Vậy, remote desktop có an toàn theo mặc định không? Câu trả lời phụ thuộc vào cách bạn cấu hình và bảo vệ nó. Trong hướng dẫn này, chúng tôi sẽ nói về những rủi ro cần lưu ý và cách thiết lập kết nối an toàn bằng 5 phương pháp. Thông qua 5 cách này, bạn có thể truy cập remote desktop một cách an toàn, nhưng để đạt mức an toàn 100% với thao tác dễ nhất, chúng tôi đặc biệt khuyến nghị bạn dùng phương pháp thay thế, DeskIn.

Khám phá thêm:

Rủi ro khi để lộ RDP là gì: 6 mối đe dọa RDP phổ biến cần tránh

RDP có an toàn không? Nhìn chung là không. RDP, hiện đã được hợp nhất thành Windows App, là một giao thức truyền tải vốn dễ bị tấn công từ bên ngoài do thiết kế của nó. Các mối đe dọa phổ biến gồm:

Cổng nguy hiểm & Đường hầm giao thức trần (Naked Protocol Tunneling): Mở trực tiếp cổng RDP ra internet tạo ra một cây cầu mở để kẻ tấn công chặn dữ liệu, chèn mã độc hoặc thực hiện các cuộc tấn công DDoS gây gián đoạn.

Mật khẩu lặp lại & yếu: Thông tin đăng nhập đơn giản hoặc dùng lại (như mật khẩu email hoặc mạng xã hội) rất dễ bị bẻ khóa hoặc đánh cắp qua tấn công brute-force, từ đó cho phép truy cập trái phép ngay lập tức.

Chiếm quyền phiên: Hacker có thể chiếm quyền điều khiển các phiên RDP đang hoạt động để cài mã độc, đánh cắp dữ liệu nhạy cảm hoặc phá hoại hệ thống mà không bị phát hiện.

Khai thác máy chủ: Các lỗ hổng nghiêm trọng (ví dụ: lỗi thực thi mã từ xa) trong dịch vụ RDP của Microsoft từng cho phép kẻ tấn công vượt qua bảo mật—và rủi ro trong tương lai vẫn là điều khó tránh.

Bạn cũng có thể cần: Vì sao Microsoft Remote Desktop ngừng hoạt động

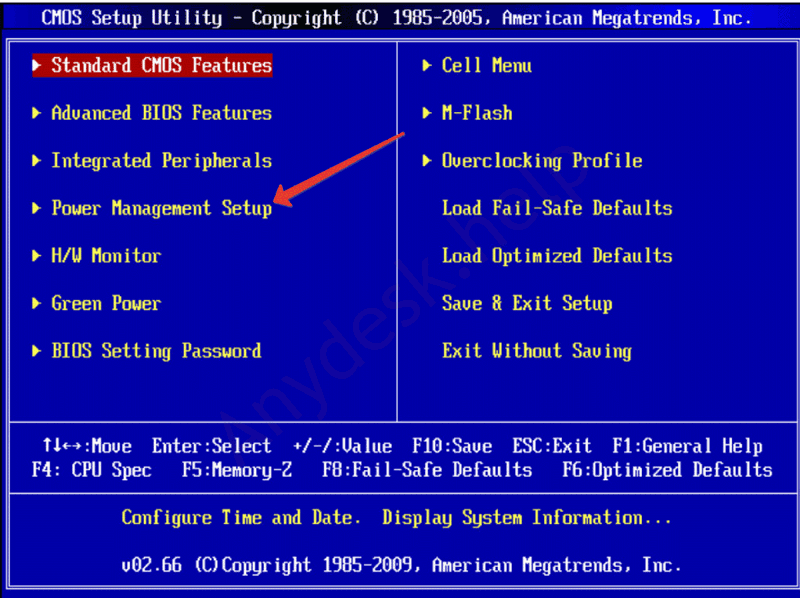

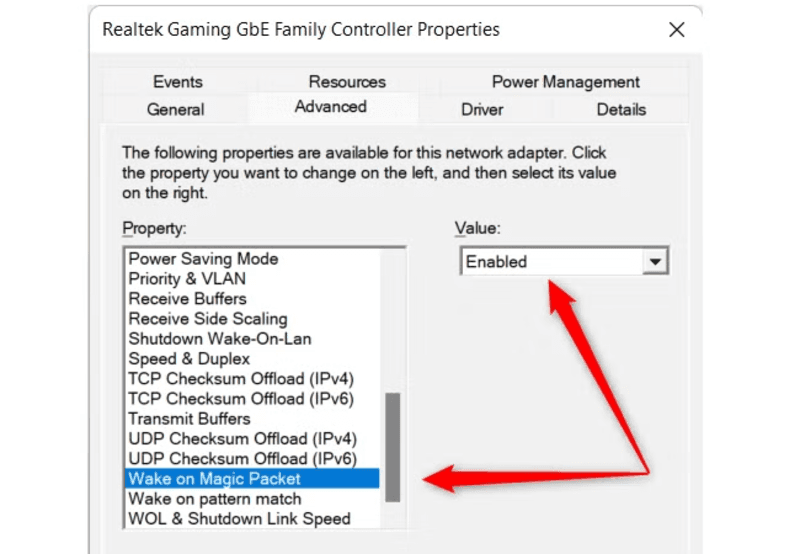

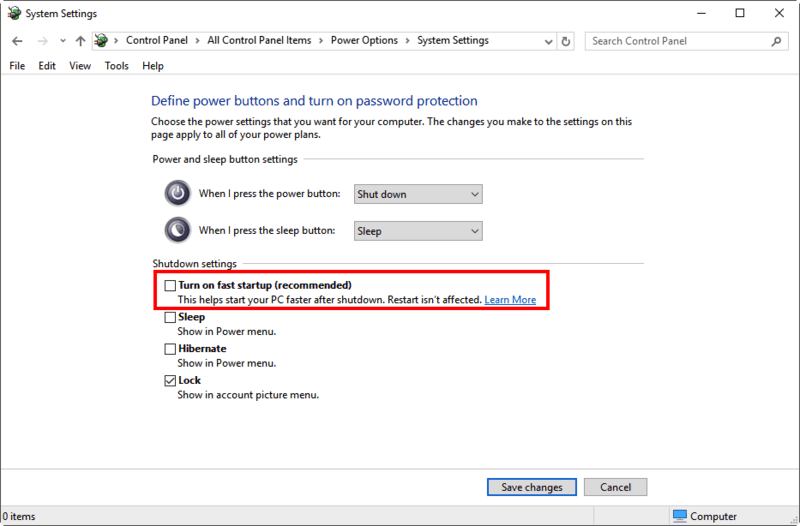

Cách 1. Dùng VPN - Chiến binh hữu ích

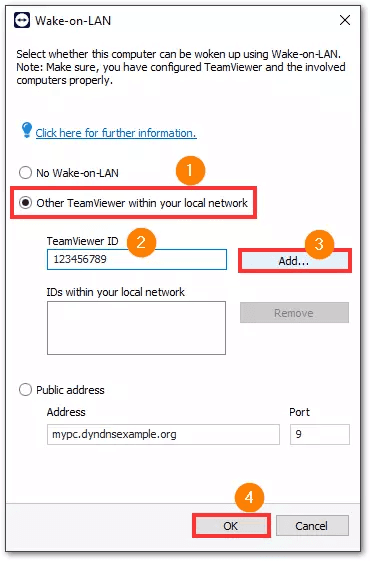

Để tăng cường bảo mật cho giao thức remote desktop, VPN bảo vệ truy cập RDP bằng cách chuyển hướng lưu lượng qua các đường hầm mã hóa và che cổng mặc định 3389, cổng mà RDP vốn dựa vào để kết nối—nhờ đó ngăn hacker chặn hoặc khai thác trực tiếp điểm vào dễ tổn thương này.

Bằng cách định tuyến lại kết nối qua cổng thay thế và mạng riêng, VPN che chắn hiệu quả “cây cầu” đang lộ giữa người dùng và máy chủ RDP, chặn các nỗ lực truy cập trái phép như brute-force hoặc chiếm quyền phiên.

VPN miễn phí được khuyến nghị cho RDP an toàn: Proton VPN, Windscribe, PrivadoVPN, Hide.me và Radmin VPN.

Bạn cũng có thể cần: Cách bảo mật Remote Desktop dễ dàng

Cách 2. Áp dụng bảo vệ tường lửa - Tuyến phòng thủ

Tường lửa hoạt động như một lớp rào chắn bảo vệ quanh kết nối từ xa của bạn, giám sát và lọc lưu lượng vào/ra để chặn truy cập trái phép và hoạt động độc hại nhắm vào các phiên RDP. Bằng cách giới hạn cổng mở và đưa IP tin cậy vào danh sách cho phép, chúng ngăn kẻ tấn công khai thác các đường truy cập lộ ra hệ thống của bạn.

Các bước áp dụng bảo vệ tường lửa để bảo mật RDP:

Bước 1. Truy cập Windows Firewall

Nhấn Win + R, nhập wf.msc, rồi nhấn Enter để mở "Windows Defender Firewall with Advanced Security".

Bước 2. Bật quy tắc Inbound

Chọn "Inbound Rules" ở khung bên trái.

Bước 3. Xác định loại quy tắc cần kích hoạt

Nhấp chuột phải "Inbound Rules" > "New Rule" > Chọn "Port" > Nhấn "Next".

Bước 4. Xác định loại cổng cần kích hoạt

Chọn "TCP" > Nhập "3389" (cổng RDP mặc định) > "Next".

Bước 5. Cho phép hoặc chặn kết nối

Chọn "Allow the connection" > "Next".

Bước 6. Xác định hồ sơ tường lửa & tên để áp dụng

Tích "Domain", "Private", và Public > Đặt tên quy tắc (ví dụ: "Secure RDP Access") > "Finish".

Cách 3. Bật MFA - Bảo mật bổ sung

Xác thực đa yếu tố (MFA) là một phương thức bảo mật yêu cầu từ hai yếu tố xác minh trở lên (ví dụ: mật khẩu + mã trên điện thoại) để truy cập tài nguyên. Không giống đăng nhập cơ bản, MFA bổ sung các lớp bảo vệ quan trọng—như xác nhận danh tính qua điện thoại—giảm mạnh nguy cơ bị xâm nhập bằng cách chặn kẻ tấn công ngay cả khi chúng đánh cắp được mật khẩu của bạn.

Các bước bật MFA để truy cập remote desktop an toàn:

BƯỚC 1: Tải Microsoft Authenticator trên điện thoại của bạn (iOS/Android).

BƯỚC 2: Trên PC, vào Security Settings > Advanced Security Options > chọn "Use an app" để xác minh.

BƯỚC 3: Mở Authenticator, chạm + > "Personal Account" > "Scan a QR Code" (hướng camera vào màn hình PC).

BƯỚC 4: Nếu quét thất bại, chọn "I can't scan the bar code" trên PC > chạm "Enter code manually" trên điện thoại > nhập mã do PC tạo.

Cách 4. Thay đổi cổng RDP - Người lính tuyến ngoài

Cổng RDP mặc định (3389) vốn không an toàn – đây là một cổng ngoài công khai mà kẻ tấn công liên tục quét để tìm lỗ hổng. Các tác nhân độc hại khai thác cổng mở này để chặn kết nối, đánh cắp thông tin đăng nhập hoặc chèn mã độc giữa thiết bị của bạn và máy chủ.

Ngoài VPN, việc thay đổi thủ công cổng này trong Windows giúp che giấu điểm vào của bạn, tăng đáng kể mức độ an toàn của kết nối RDP trước các cuộc tấn công tự động.

Các bước thay đổi cổng RDP:

BƯỚC 1: Chọn một cổng thay thế trong khoảng 1024-49151 (ví dụ: 3390) – tránh các cổng phổ biến như 80/443.

BƯỚC 2: Kết nối tới máy Windows từ xa của bạn qua RDP.

BƯỚC 3: Nhấn WIN + R > nhập regedit > nhấn "Enter".

BƯỚC 4: Điều hướng đến: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

BƯỚC 5: Nhấp đúp PortNumber > Chọn Decimal > Thay 3389 bằng cổng mới của bạn → Nhấn "OK".

BƯỚC 6: Khởi động lại máy tính để áp dụng thay đổi.

Cách 5. Dùng kiểm soát truy cập - Bộ giám sát đáng tin cậy

Kiểm soát truy cập của Windows thực thi nguyên tắc đặc quyền tối thiểu, chỉ giới hạn tài khoản quản trị cho các tác vụ thiết yếu. Bằng cách hạn chế việc sửa đổi cài đặt RDP và truy cập tài nguyên mạng, chúng ngăn tài khoản có quá nhiều quyền trở thành điểm tấn công—đảm bảo người dùng từ xa hoạt động với quyền tối thiểu trừ khi được nâng quyền rõ ràng cho hành động cụ thể.

Các bước cấu hình User Account Control cho bảo mật truy cập web Remote Desktop:

BƯỚC 1: Mở Control Panel → menu Start → nhập "Control Panel" → Enter.

BƯỚC 2: Vào System and Security → Security and Maintenance → "Change User Account Control settings".

BƯỚC 3 Điều chỉnh thanh trượt đến một trong các mức sau:

Always notify (an toàn nhất: nhắc cho mọi thay đổi hệ thống)

Notify me only when apps try to make changes (mặc định; làm mờ màn hình)

Notify me without desktop dimming (ít gây gián đoạn hơn)

Never notify (không khuyến nghị; tắt cảnh báo UAC)

BƯỚC 4: Nhấn "OK" để lưu.

BƯỚC 5: Xác nhận bằng "Yes" trong lời nhắc UAC.

[5 mẹo bổ sung] Cải thiện truy cập Remote Desktop an toàn

Ngoài các chiến lược cốt lõi đã đề cập, hãy củng cố phòng thủ hơn nữa cho bảo mật Remote Desktop với 5 thực hành quan trọng sau:

Tăng cường mật khẩu: Tránh dùng từ ngữ liên quan đến cá nhân hoặc công ty, và không bao giờ tái sử dụng mật khẩu giữa các lần đăng nhập. Dùng mật khẩu từ 12+ ký tự kết hợp (chữ cái, số, ký hiệu).

Thực thi NLA (Network Level Authentication): Bật NLA tích hợp của RDP để yêu cầu xác minh bổ sung (thẻ thông minh, OTP hoặc sinh trắc học) trước khi bắt đầu phiên—chặn các nỗ lực brute-force.

Triển khai chính sách khóa tài khoản: Tự động khóa tài khoản sau 3-5 lần đăng nhập thất bại để ngăn tấn công nhồi nhét thông tin xác thực.

Giám sát phiên đang hoạt động: Theo dõi hoạt động người dùng (đăng nhập, lệnh, truyền tệp) theo thời gian thực để phát hiện bất thường như giờ truy cập bất thường.

Cập nhật đều đặn: Vá lỗi Windows, ứng dụng khách RDP, VPN, tường lửa và công cụ MFA hằng tháng để đóng các cửa sổ khai thác.

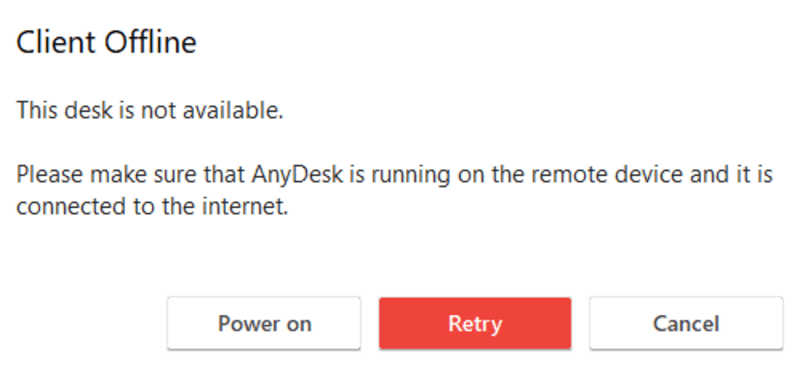

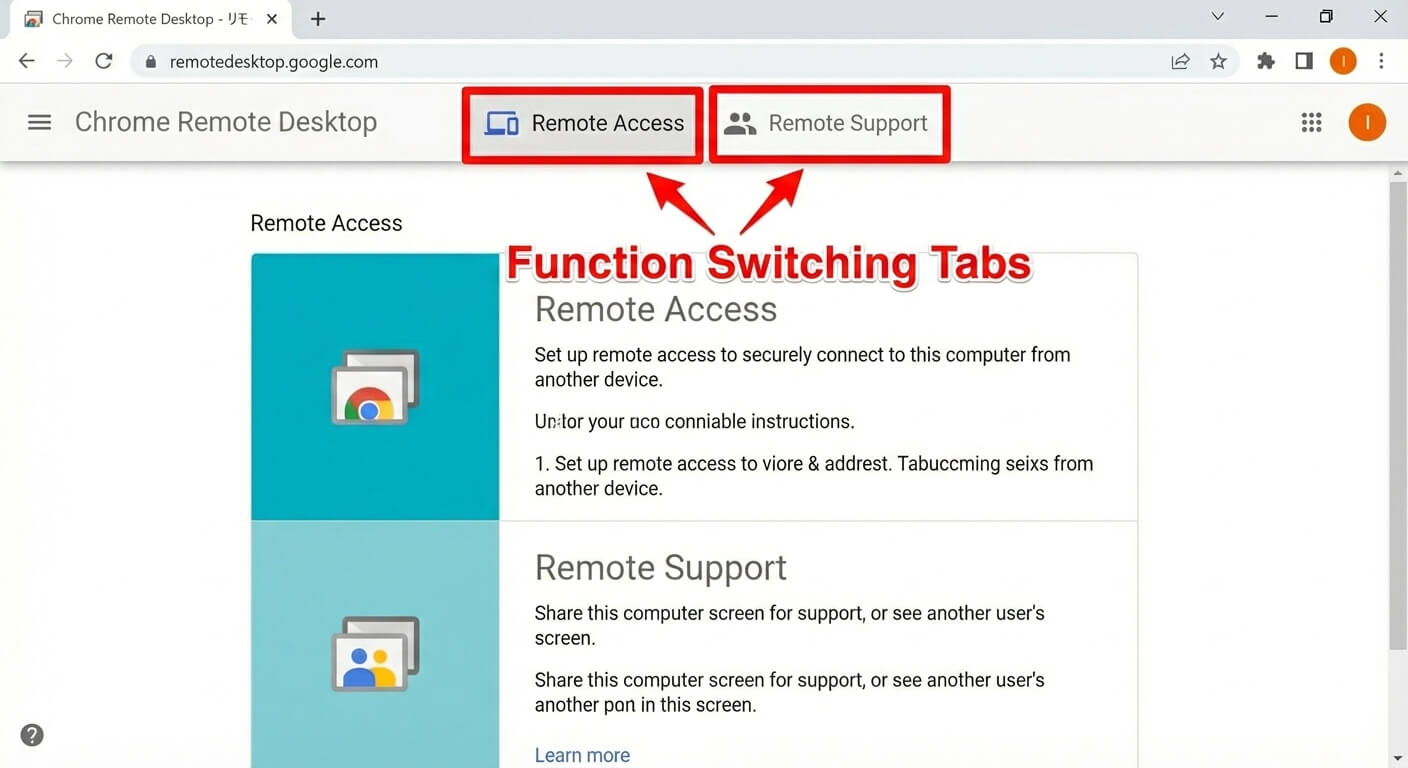

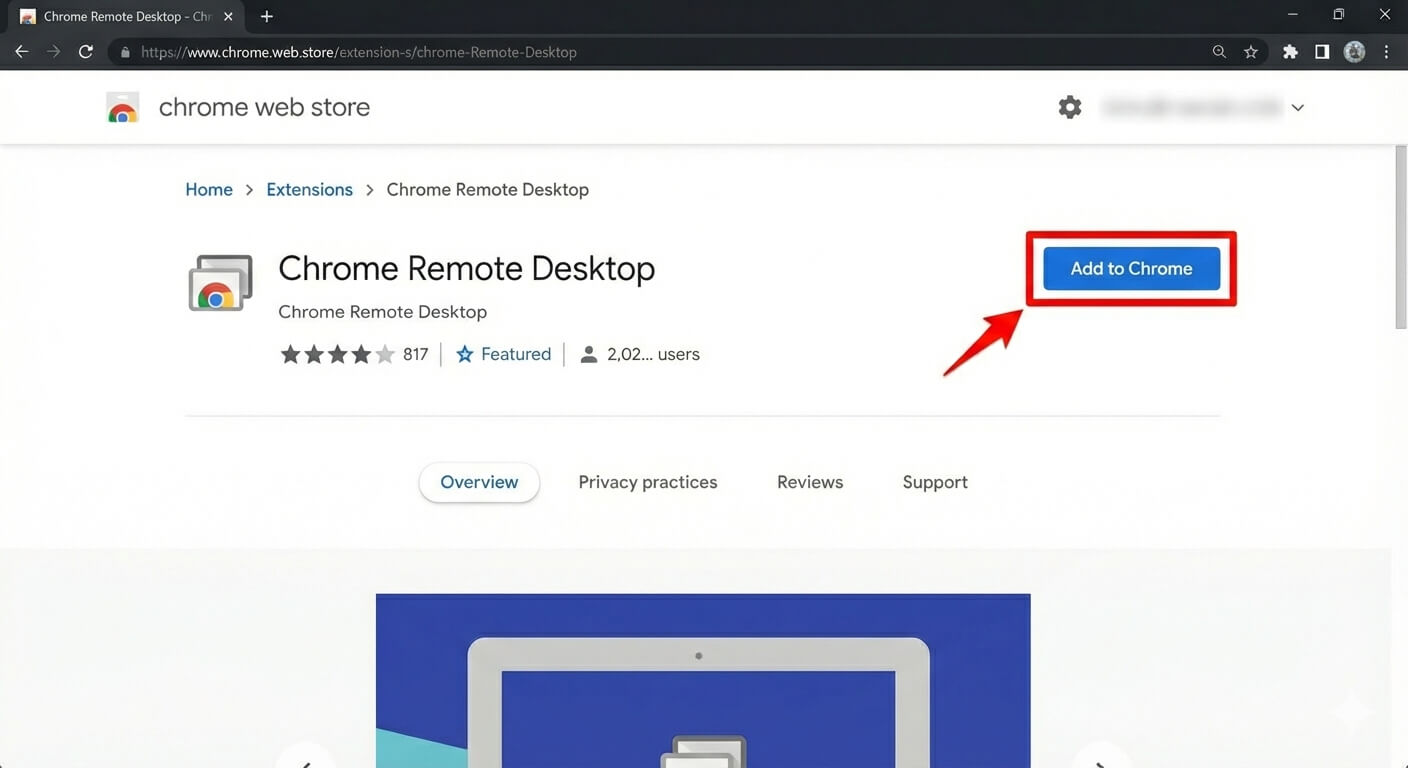

Cách thay thế: Dùng công cụ Remote Desktop an toàn 100% [DeskIn]

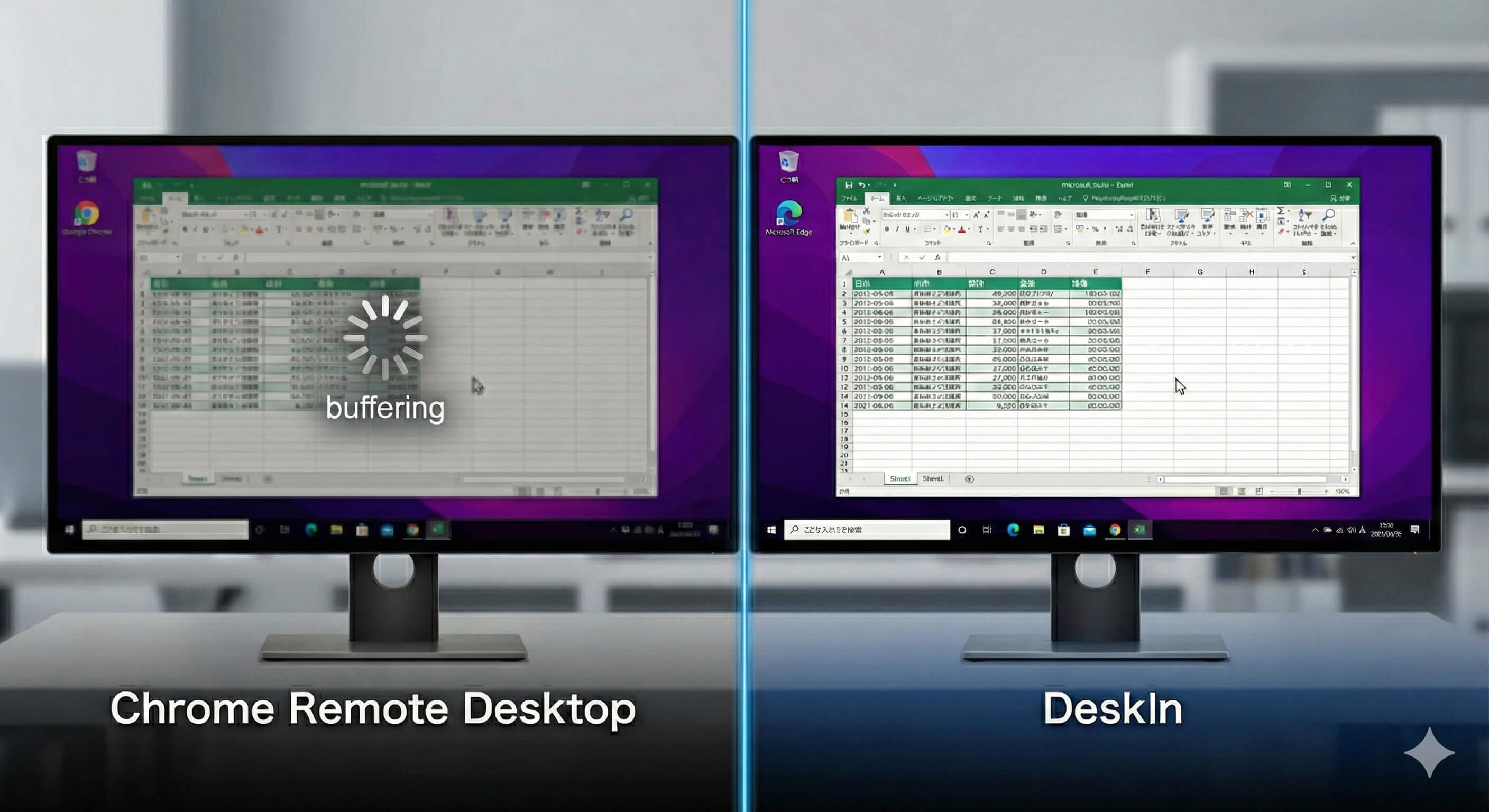

Như bạn thấy, một số thiết lập ở trên khó xử lý và có thể mang lại rủi ro khó lường. Nếu bạn muốn bảo mật nâng cao, cộng tác tốt hơn và khả năng dùng đa nền tảng, DeskIn nổi bật là lựa chọn thông minh hơn. Nó đưa bảo mật remote desktop lên tầm cao mới bằng cách loại bỏ nhu cầu dùng IP công khai và cung cấp truy cập được mã hóa, an toàn với cấu hình tối thiểu.

Dù bạn là doanh nghiệp nhỏ, freelancer hay đang làm việc từ xa, công cụ remote desktop bảo mật tốt nhất này giúp bạn dễ dàng duy trì an toàn và năng suất ở bất cứ đâu.

💡 Điều gì làm DeskIn nổi bật:

Không cần IP công khai: Truy cập thiết bị qua mã tạm thời hoặc mật khẩu đặt trước, loại bỏ rủi ro lộ mạng của bạn.

Mã hóa đầu cuối: Bảo mật mọi kết nối bằng giao thức mã hóa mạnh, đảm bảo dữ liệu của bạn luôn riêng tư.

Whitelist/Blacklist: Kiểm soát ai có thể truy cập thiết bị bằng danh sách truy cập tùy chỉnh, đảm bảo chỉ người dùng tin cậy mới kết nối được.

Màn hình riêng tư: Bảo vệ thông tin nhạy cảm bằng cách bật chế độ màn hình riêng tư trong các phiên từ xa.

Hỗ trợ đa nền tảng: Dùng DeskIn trên Windows, macOS, iOS và Android, đảm bảo truy cập liền mạch bất kể thiết bị.

Truyền tệp & cộng tác: Dễ dàng chuyển tệp giữa các thiết bị hoặc cộng tác với đồng đội trong phiên từ xa, nâng cao năng suất.

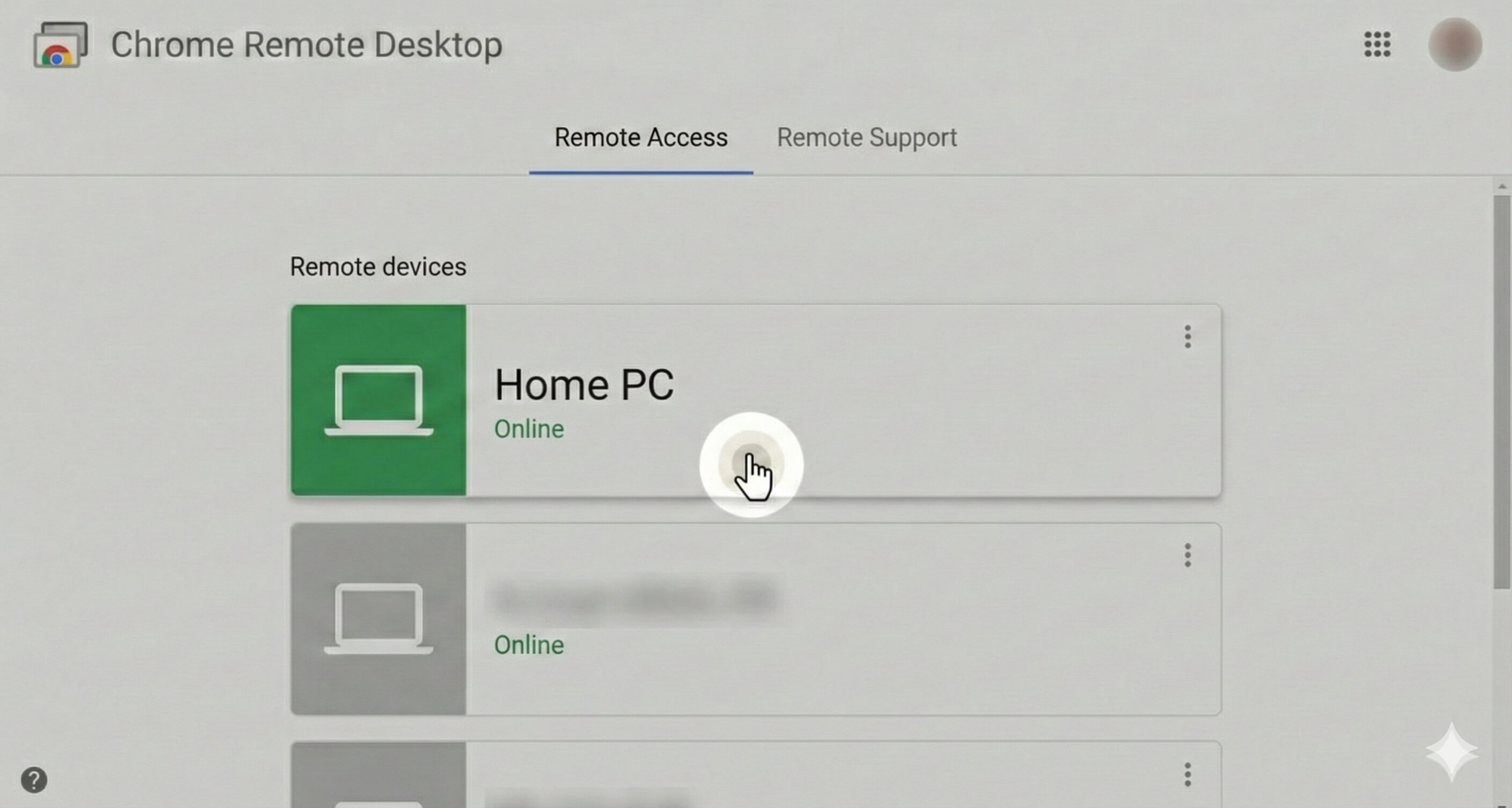

Dưới đây là các bước chi tiết để dùng DeskIn nhằm có được truy cập remote desktop an toàn nhất trên Windows 10/11 của bạn.

BƯỚC 1: Bắt đầu bằng cách tải ứng dụng DeskIn cho nền tảng của bạn. Cài đặt trên cả thiết bị máy chủ và thiết bị khách.

BƯỚC 2: Tạo tài khoản DeskIn, hoặc đăng nhập nếu bạn đã có.

BƯỚC 3: Trên thiết bị máy chủ, bật truy cập từ xa bằng mã tạm thời hoặc đặt mật khẩu cố định để truy cập dễ dàng.

BƯỚC 4: Để truy cập thiết bị từ xa, chỉ cần nhập mã tạm thời hoặc dùng mật khẩu đã đặt.

Sau khi đã kết nối các máy tính, bạn có thể chia sẻ tệp, cộng tác theo thời gian thực, chia sẻ màn hình từ xa giữa Windows và Mac, hoặc dùng chế độ màn hình riêng tư để bảo vệ thông tin nhạy cảm. DeskIn cũng cho phép kết nối nhiều thiết bị, rất phù hợp cho nhóm làm việc từ xa hoặc mô hình làm việc tại nhà.

Câu hỏi thường gặp về truy cập Remote Desktop an toàn

VNC hay RDP an toàn hơn?

RDP an toàn hơn theo mặc định nhờ mã hóa gốc và tích hợp với Windows. VNC truyền dữ liệu không mã hóa khi dùng mặc định, cần thêm công cụ để bảo mật. Cả hai đều có thể được gia cố, nhưng các tính năng cấp doanh nghiệp của RDP khiến nó vốn an toàn hơn cho truy cập từ xa.

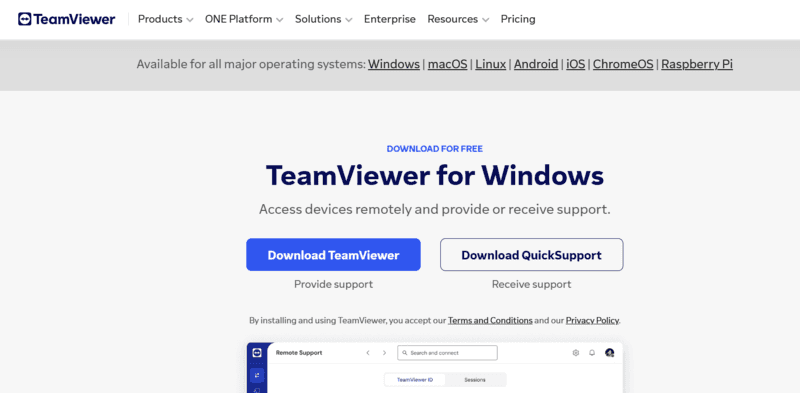

Phần mềm Remote Desktop nào an toàn nhất?

DeskIn được xếp hạng an toàn nhất cho truy cập từ xa, loại bỏ rủi ro lộ IP công khai. Nó kết hợp mã hóa đầu cuối với whitelist/blacklist IP và màn hình riêng tư. Những tính năng cấp doanh nghiệp này mang lại mức bảo mật vượt trội cho các phiên nhạy cảm.

Kết luận

Đảm bảo truy cập remote desktop an toàn là điều thiết yếu trong bối cảnh số ngày nay. Khi doanh nghiệp và người làm việc từ xa tiếp tục phụ thuộc vào các công cụ truy cập từ xa, tầm quan trọng của việc bảo vệ dữ liệu và hệ thống nhạy cảm là không thể xem nhẹ. Bằng cách làm theo các thực hành tốt nhất cho bảo mật remote desktop, như dùng VPN, áp dụng bảo vệ tường lửa và sử dụng kiểm soát truy cập, bạn có thể giảm đáng kể rủi ro bị tấn công mạng.

Tuy nhiên, việc cấu hình thủ công các tính năng tích hợp sẵn có thể phức tạp, tốn thời gian và dễ phát sinh lỗ hổng bảo mật. Thay vì tự xử lý sự phức tạp khi cấu hình các cài đặt bảo mật, hãy cân nhắc chọn giải pháp như DeskIn, giải pháp thay thế an toàn hơn và giàu tính năng hơn. Nền tảng này dễ dùng, có mã hóa đầu cuối, whitelisting và hỗ trợ đa nền tảng, khiến nó trở thành lựa chọn lý tưởng cho bất kỳ ai coi trọng bảo mật và hiệu quả trong công việc từ xa!

Nhân viên ngày càng cần truy cập máy tính văn phòng, máy chủ hoặc phần mềm chuyên dụng từ nhà hoặc khi đang di chuyển. Một thiết lập Remote Desktop Protocol (RDP) đơn giản có thể trông như giải pháp nhanh gọn, nhưng sự tiện lợi này cũng mang đến các lo ngại bảo mật mới, đặc biệt khi dữ liệu doanh nghiệp nhạy cảm đi qua các mạng công cộng.

Vậy, remote desktop có an toàn theo mặc định không? Câu trả lời phụ thuộc vào cách bạn cấu hình và bảo vệ nó. Trong hướng dẫn này, chúng tôi sẽ nói về những rủi ro cần lưu ý và cách thiết lập kết nối an toàn bằng 5 phương pháp. Thông qua 5 cách này, bạn có thể truy cập remote desktop một cách an toàn, nhưng để đạt mức an toàn 100% với thao tác dễ nhất, chúng tôi đặc biệt khuyến nghị bạn dùng phương pháp thay thế, DeskIn.

Khám phá thêm:

Rủi ro khi để lộ RDP là gì: 6 mối đe dọa RDP phổ biến cần tránh

RDP có an toàn không? Nhìn chung là không. RDP, hiện đã được hợp nhất thành Windows App, là một giao thức truyền tải vốn dễ bị tấn công từ bên ngoài do thiết kế của nó. Các mối đe dọa phổ biến gồm:

Cổng nguy hiểm & Đường hầm giao thức trần (Naked Protocol Tunneling): Mở trực tiếp cổng RDP ra internet tạo ra một cây cầu mở để kẻ tấn công chặn dữ liệu, chèn mã độc hoặc thực hiện các cuộc tấn công DDoS gây gián đoạn.

Mật khẩu lặp lại & yếu: Thông tin đăng nhập đơn giản hoặc dùng lại (như mật khẩu email hoặc mạng xã hội) rất dễ bị bẻ khóa hoặc đánh cắp qua tấn công brute-force, từ đó cho phép truy cập trái phép ngay lập tức.

Chiếm quyền phiên: Hacker có thể chiếm quyền điều khiển các phiên RDP đang hoạt động để cài mã độc, đánh cắp dữ liệu nhạy cảm hoặc phá hoại hệ thống mà không bị phát hiện.

Khai thác máy chủ: Các lỗ hổng nghiêm trọng (ví dụ: lỗi thực thi mã từ xa) trong dịch vụ RDP của Microsoft từng cho phép kẻ tấn công vượt qua bảo mật—và rủi ro trong tương lai vẫn là điều khó tránh.

Bạn cũng có thể cần: Vì sao Microsoft Remote Desktop ngừng hoạt động

Cách 1. Dùng VPN - Chiến binh hữu ích

Để tăng cường bảo mật cho giao thức remote desktop, VPN bảo vệ truy cập RDP bằng cách chuyển hướng lưu lượng qua các đường hầm mã hóa và che cổng mặc định 3389, cổng mà RDP vốn dựa vào để kết nối—nhờ đó ngăn hacker chặn hoặc khai thác trực tiếp điểm vào dễ tổn thương này.

Bằng cách định tuyến lại kết nối qua cổng thay thế và mạng riêng, VPN che chắn hiệu quả “cây cầu” đang lộ giữa người dùng và máy chủ RDP, chặn các nỗ lực truy cập trái phép như brute-force hoặc chiếm quyền phiên.

VPN miễn phí được khuyến nghị cho RDP an toàn: Proton VPN, Windscribe, PrivadoVPN, Hide.me và Radmin VPN.

Bạn cũng có thể cần: Cách bảo mật Remote Desktop dễ dàng

Cách 2. Áp dụng bảo vệ tường lửa - Tuyến phòng thủ

Tường lửa hoạt động như một lớp rào chắn bảo vệ quanh kết nối từ xa của bạn, giám sát và lọc lưu lượng vào/ra để chặn truy cập trái phép và hoạt động độc hại nhắm vào các phiên RDP. Bằng cách giới hạn cổng mở và đưa IP tin cậy vào danh sách cho phép, chúng ngăn kẻ tấn công khai thác các đường truy cập lộ ra hệ thống của bạn.

Các bước áp dụng bảo vệ tường lửa để bảo mật RDP:

Bước 1. Truy cập Windows Firewall

Nhấn Win + R, nhập wf.msc, rồi nhấn Enter để mở "Windows Defender Firewall with Advanced Security".

Bước 2. Bật quy tắc Inbound

Chọn "Inbound Rules" ở khung bên trái.

Bước 3. Xác định loại quy tắc cần kích hoạt

Nhấp chuột phải "Inbound Rules" > "New Rule" > Chọn "Port" > Nhấn "Next".

Bước 4. Xác định loại cổng cần kích hoạt

Chọn "TCP" > Nhập "3389" (cổng RDP mặc định) > "Next".

Bước 5. Cho phép hoặc chặn kết nối

Chọn "Allow the connection" > "Next".

Bước 6. Xác định hồ sơ tường lửa & tên để áp dụng

Tích "Domain", "Private", và Public > Đặt tên quy tắc (ví dụ: "Secure RDP Access") > "Finish".

Cách 3. Bật MFA - Bảo mật bổ sung

Xác thực đa yếu tố (MFA) là một phương thức bảo mật yêu cầu từ hai yếu tố xác minh trở lên (ví dụ: mật khẩu + mã trên điện thoại) để truy cập tài nguyên. Không giống đăng nhập cơ bản, MFA bổ sung các lớp bảo vệ quan trọng—như xác nhận danh tính qua điện thoại—giảm mạnh nguy cơ bị xâm nhập bằng cách chặn kẻ tấn công ngay cả khi chúng đánh cắp được mật khẩu của bạn.

Các bước bật MFA để truy cập remote desktop an toàn:

BƯỚC 1: Tải Microsoft Authenticator trên điện thoại của bạn (iOS/Android).

BƯỚC 2: Trên PC, vào Security Settings > Advanced Security Options > chọn "Use an app" để xác minh.

BƯỚC 3: Mở Authenticator, chạm + > "Personal Account" > "Scan a QR Code" (hướng camera vào màn hình PC).

BƯỚC 4: Nếu quét thất bại, chọn "I can't scan the bar code" trên PC > chạm "Enter code manually" trên điện thoại > nhập mã do PC tạo.

Cách 4. Thay đổi cổng RDP - Người lính tuyến ngoài

Cổng RDP mặc định (3389) vốn không an toàn – đây là một cổng ngoài công khai mà kẻ tấn công liên tục quét để tìm lỗ hổng. Các tác nhân độc hại khai thác cổng mở này để chặn kết nối, đánh cắp thông tin đăng nhập hoặc chèn mã độc giữa thiết bị của bạn và máy chủ.

Ngoài VPN, việc thay đổi thủ công cổng này trong Windows giúp che giấu điểm vào của bạn, tăng đáng kể mức độ an toàn của kết nối RDP trước các cuộc tấn công tự động.

Các bước thay đổi cổng RDP:

BƯỚC 1: Chọn một cổng thay thế trong khoảng 1024-49151 (ví dụ: 3390) – tránh các cổng phổ biến như 80/443.

BƯỚC 2: Kết nối tới máy Windows từ xa của bạn qua RDP.

BƯỚC 3: Nhấn WIN + R > nhập regedit > nhấn "Enter".

BƯỚC 4: Điều hướng đến: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

BƯỚC 5: Nhấp đúp PortNumber > Chọn Decimal > Thay 3389 bằng cổng mới của bạn → Nhấn "OK".

BƯỚC 6: Khởi động lại máy tính để áp dụng thay đổi.

Cách 5. Dùng kiểm soát truy cập - Bộ giám sát đáng tin cậy

Kiểm soát truy cập của Windows thực thi nguyên tắc đặc quyền tối thiểu, chỉ giới hạn tài khoản quản trị cho các tác vụ thiết yếu. Bằng cách hạn chế việc sửa đổi cài đặt RDP và truy cập tài nguyên mạng, chúng ngăn tài khoản có quá nhiều quyền trở thành điểm tấn công—đảm bảo người dùng từ xa hoạt động với quyền tối thiểu trừ khi được nâng quyền rõ ràng cho hành động cụ thể.

Các bước cấu hình User Account Control cho bảo mật truy cập web Remote Desktop:

BƯỚC 1: Mở Control Panel → menu Start → nhập "Control Panel" → Enter.

BƯỚC 2: Vào System and Security → Security and Maintenance → "Change User Account Control settings".

BƯỚC 3 Điều chỉnh thanh trượt đến một trong các mức sau:

Always notify (an toàn nhất: nhắc cho mọi thay đổi hệ thống)

Notify me only when apps try to make changes (mặc định; làm mờ màn hình)

Notify me without desktop dimming (ít gây gián đoạn hơn)

Never notify (không khuyến nghị; tắt cảnh báo UAC)

BƯỚC 4: Nhấn "OK" để lưu.

BƯỚC 5: Xác nhận bằng "Yes" trong lời nhắc UAC.

[5 mẹo bổ sung] Cải thiện truy cập Remote Desktop an toàn

Ngoài các chiến lược cốt lõi đã đề cập, hãy củng cố phòng thủ hơn nữa cho bảo mật Remote Desktop với 5 thực hành quan trọng sau:

Tăng cường mật khẩu: Tránh dùng từ ngữ liên quan đến cá nhân hoặc công ty, và không bao giờ tái sử dụng mật khẩu giữa các lần đăng nhập. Dùng mật khẩu từ 12+ ký tự kết hợp (chữ cái, số, ký hiệu).

Thực thi NLA (Network Level Authentication): Bật NLA tích hợp của RDP để yêu cầu xác minh bổ sung (thẻ thông minh, OTP hoặc sinh trắc học) trước khi bắt đầu phiên—chặn các nỗ lực brute-force.

Triển khai chính sách khóa tài khoản: Tự động khóa tài khoản sau 3-5 lần đăng nhập thất bại để ngăn tấn công nhồi nhét thông tin xác thực.

Giám sát phiên đang hoạt động: Theo dõi hoạt động người dùng (đăng nhập, lệnh, truyền tệp) theo thời gian thực để phát hiện bất thường như giờ truy cập bất thường.

Cập nhật đều đặn: Vá lỗi Windows, ứng dụng khách RDP, VPN, tường lửa và công cụ MFA hằng tháng để đóng các cửa sổ khai thác.

Cách thay thế: Dùng công cụ Remote Desktop an toàn 100% [DeskIn]

Như bạn thấy, một số thiết lập ở trên khó xử lý và có thể mang lại rủi ro khó lường. Nếu bạn muốn bảo mật nâng cao, cộng tác tốt hơn và khả năng dùng đa nền tảng, DeskIn nổi bật là lựa chọn thông minh hơn. Nó đưa bảo mật remote desktop lên tầm cao mới bằng cách loại bỏ nhu cầu dùng IP công khai và cung cấp truy cập được mã hóa, an toàn với cấu hình tối thiểu.

Dù bạn là doanh nghiệp nhỏ, freelancer hay đang làm việc từ xa, công cụ remote desktop bảo mật tốt nhất này giúp bạn dễ dàng duy trì an toàn và năng suất ở bất cứ đâu.

💡 Điều gì làm DeskIn nổi bật:

Không cần IP công khai: Truy cập thiết bị qua mã tạm thời hoặc mật khẩu đặt trước, loại bỏ rủi ro lộ mạng của bạn.

Mã hóa đầu cuối: Bảo mật mọi kết nối bằng giao thức mã hóa mạnh, đảm bảo dữ liệu của bạn luôn riêng tư.

Whitelist/Blacklist: Kiểm soát ai có thể truy cập thiết bị bằng danh sách truy cập tùy chỉnh, đảm bảo chỉ người dùng tin cậy mới kết nối được.

Màn hình riêng tư: Bảo vệ thông tin nhạy cảm bằng cách bật chế độ màn hình riêng tư trong các phiên từ xa.

Hỗ trợ đa nền tảng: Dùng DeskIn trên Windows, macOS, iOS và Android, đảm bảo truy cập liền mạch bất kể thiết bị.

Truyền tệp & cộng tác: Dễ dàng chuyển tệp giữa các thiết bị hoặc cộng tác với đồng đội trong phiên từ xa, nâng cao năng suất.

Dưới đây là các bước chi tiết để dùng DeskIn nhằm có được truy cập remote desktop an toàn nhất trên Windows 10/11 của bạn.

BƯỚC 1: Bắt đầu bằng cách tải ứng dụng DeskIn cho nền tảng của bạn. Cài đặt trên cả thiết bị máy chủ và thiết bị khách.

BƯỚC 2: Tạo tài khoản DeskIn, hoặc đăng nhập nếu bạn đã có.

BƯỚC 3: Trên thiết bị máy chủ, bật truy cập từ xa bằng mã tạm thời hoặc đặt mật khẩu cố định để truy cập dễ dàng.

BƯỚC 4: Để truy cập thiết bị từ xa, chỉ cần nhập mã tạm thời hoặc dùng mật khẩu đã đặt.

Sau khi đã kết nối các máy tính, bạn có thể chia sẻ tệp, cộng tác theo thời gian thực, chia sẻ màn hình từ xa giữa Windows và Mac, hoặc dùng chế độ màn hình riêng tư để bảo vệ thông tin nhạy cảm. DeskIn cũng cho phép kết nối nhiều thiết bị, rất phù hợp cho nhóm làm việc từ xa hoặc mô hình làm việc tại nhà.

Câu hỏi thường gặp về truy cập Remote Desktop an toàn

VNC hay RDP an toàn hơn?

RDP an toàn hơn theo mặc định nhờ mã hóa gốc và tích hợp với Windows. VNC truyền dữ liệu không mã hóa khi dùng mặc định, cần thêm công cụ để bảo mật. Cả hai đều có thể được gia cố, nhưng các tính năng cấp doanh nghiệp của RDP khiến nó vốn an toàn hơn cho truy cập từ xa.

Phần mềm Remote Desktop nào an toàn nhất?

DeskIn được xếp hạng an toàn nhất cho truy cập từ xa, loại bỏ rủi ro lộ IP công khai. Nó kết hợp mã hóa đầu cuối với whitelist/blacklist IP và màn hình riêng tư. Những tính năng cấp doanh nghiệp này mang lại mức bảo mật vượt trội cho các phiên nhạy cảm.

Kết luận

Đảm bảo truy cập remote desktop an toàn là điều thiết yếu trong bối cảnh số ngày nay. Khi doanh nghiệp và người làm việc từ xa tiếp tục phụ thuộc vào các công cụ truy cập từ xa, tầm quan trọng của việc bảo vệ dữ liệu và hệ thống nhạy cảm là không thể xem nhẹ. Bằng cách làm theo các thực hành tốt nhất cho bảo mật remote desktop, như dùng VPN, áp dụng bảo vệ tường lửa và sử dụng kiểm soát truy cập, bạn có thể giảm đáng kể rủi ro bị tấn công mạng.

Tuy nhiên, việc cấu hình thủ công các tính năng tích hợp sẵn có thể phức tạp, tốn thời gian và dễ phát sinh lỗ hổng bảo mật. Thay vì tự xử lý sự phức tạp khi cấu hình các cài đặt bảo mật, hãy cân nhắc chọn giải pháp như DeskIn, giải pháp thay thế an toàn hơn và giàu tính năng hơn. Nền tảng này dễ dùng, có mã hóa đầu cuối, whitelisting và hỗ trợ đa nền tảng, khiến nó trở thành lựa chọn lý tưởng cho bất kỳ ai coi trọng bảo mật và hiệu quả trong công việc từ xa!