คอมพิวเตอร์ถูกควบคุมจากระยะไกลหรือไม่? คู่มือฉบับสมบูรณ์ในการตรวจจับ บล็อก และป้องกันการเฝ้าระวังจากระยะไกล

ดับเบิลยู ทิง

/

10 นาที

/

Updated

ในช่วงหลายปีที่ผ่านมา ข้อมูลรั่วไหลกลายเป็นสิ่งที่น่ากังวลมากขึ้น เมื่อปีที่แล้วเพียงปีเดียว ฮาร์ดไดร์ฟมากกว่า 1 พันล้านรายการถูกขโมยโดยแฮกเกอร์—ซึ่งเป็นตัวเลขที่น่าตกใจอย่างแท้จริง สิ่งที่น่ากังวลยิ่งกว่านั้นคือการโจมตีคอมพิวเตอร์จากระยะไกลเกิดขึ้นบ่อยกว่าที่เคยเป็นมา

ตามการศึกษาโดย Check Point Research ระหว่างเดือนสิงหาคม 2024 ถึงมกราคม 2025 กลุ่มเป้าหมายสามอันดับแรกสำหรับการโจมตีในไต้หวันคือผู้จัดหาอุปกรณ์ฮาร์ดแวร์ หน่วยงานรัฐบาลและทหาร และอุตสาหกรรมการผลิต ไม่ว่าคุณจะเป็นผู้ใช้บุคคลหรือเจ้าของธุรกิจ ถึงเวลาแล้วที่เราต้องจริงจังกับการรักษาความปลอดภัยคอมพิวเตอร์

หากคอมพิวเตอร์ของคุณมีอาการแปลกๆ เช่น เม้าส์เคลื่อนที่เอง ไฟล์ถูกแก้ไขอย่างลึกลับ หรือระบบเกิดการชะลอการทำงานอย่างกะทันหัน อาจเป็นตัวบ่งชี้ว่าแฮกเกอร์อาจเข้ามาแทรกแซง บางครั้งโปรแกรมควบคุมเดสก์ท็อประยะไกลที่คุณเคยใช้มาก่อนยังคงทำงานอย่างลับๆ อยู่เบื้องหลัง เมื่อระบบของคุณถูกควบคุมจากระยะไกลอย่างมุ่งร้าย ไม่เพียงแต่ข้อมูลส่วนบุคคลของคุณอาจถูกขโมย แต่คอมพิวเตอร์ของคุณอาจถูกใช้เป็นเครื่องมือโจมตีผู้อื่นได้อีกด้วย

บทความนี้ให้คู่มือฉบับสมบูรณ์เกี่ยวกับวิธี ตรวจจับ, บล็อก, และ ป้องกันภัยคุกคามเหล่านี้—ช่วยให้คุณกลับมาควบคุมคอมพิวเตอร์ของคุณได้

การอ่านที่เกี่ยวข้อง:

วิธีตรวจจับว่าคอมพิวเตอร์ของคุณถูกควบคุมจากระยะไกล

หากคุณสงสัยว่ามีการเข้าถึงคอมพิวเตอร์ของคุณจากระยะไกล ขั้นแรกคือเรียนรู้วิธีตรวจจับ โชคดีที่คุณสามารถใช้เครื่องมือในระบบและคำสั่งในตัวเพื่อเช็คอย่างเร็วว่า มีใครกำลังเข้าถึงอุปกรณ์ของคุณอย่างลับๆ หรือไม่

ตรวจจับการควบคุมระยะไกลบน Windows

Windows มีเครื่องมือในตัวหลายอย่างสำหรับการตรวจสอบระบบ สามวิธีต่อไปนี้สามารถช่วยคุณตรวจสอบการเชื่อมต่อระยะไกลที่ผิดปกติเหล่านี้ได้อย่างรวดเร็ว

วิธีที่ 1: ตรวจสอบผู้ใช้งานที่เข้าสู่ระบบผ่าน Command Prompt

กด Win + R เพื่อเปิดกล่องโต้ตอบการรัน พิมพ์ cmd แล้วกด Enter

ในหน้าต่าง Command Prompt ใส่คำสั่งต่อไปนี้:

บล็อกโค้ด

1 quser

2 query user

รีวิวผลลัพธ์—หากคุณเห็นบัญชีที่ไม่คุ้นเคยเข้าสู่ระบบ อาจบ่งบอกว่าคอมพิวเตอร์ของคุณกำลังถูกควบคุมจากระยะไกล

วิธีที่ 2: ตรวจสอบผู้ใช้ที่มีกิจกรรมผ่าน Task Manager

นี่เป็นวิธีง่ายและรวดเร็วในการดูผู้ใช้ทั้งหมดที่เข้าสู่ระบบ

กด Ctrl + Shift + Esc เพื่อเปิด Task Manager

ไปที่แท็บ Users

ตรวจสอบลิสต์—ภายใต้สถานการณ์ปกติ คุณควรเห็นเพียงบัญชีปัจจุบันของคุณเท่านั้น

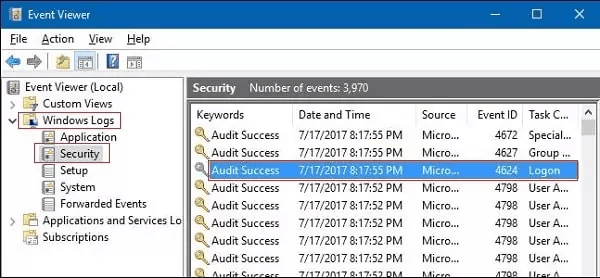

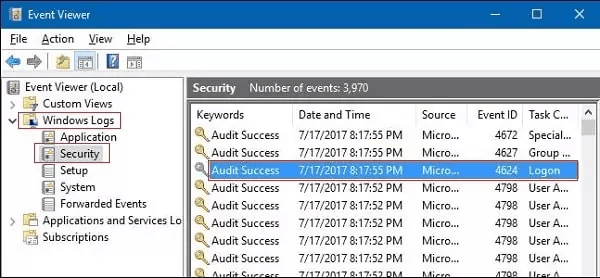

วิธีที่ 3: ติดตามประวัติการเข้าสู่ระบบผ่าน Event Viewer

Event Viewer ให้ข้อมูลล็อกกิจกรรมระบบอย่างละเอียด ทำให้เหมาะสำหรับการตรวจสอบพฤติกรรมการเข้าสู่ระบบ

ค้นหาและเปิด Event Viewer จากเมนูเริ่ม

ไปที่ Windows Logs > Security

ค้นหา Event ID 4624 (Successful Logon) และตรวจสอบรายงานการเข้าสู่ระบบแบบรีโมทที่น่าสงสัย

ตรวจจับการควบคุมระยะไกลบน macOS

ขณะที่ macOS ใช้วิธีการที่แตกต่างออกไป หลักการพื้นฐานเหมือนเดิม—ตรวจหาสัญญาณของการเข้าถึงที่ไม่ได้รับอนุญาต

วิธีที่ 1: ตรวจสอบการตั้งค่าการแชร์หน้าจอ

ไปที่ System Preferences > Sharing

ตรวจสอบให้แน่ใจว่า Screen Sharing และ Remote Login ถูกปิด

หากบริการเหล่านี้ถูกเปิดโดยที่คุณไม่รู้ ระบบของคุณอาจถูกคุกคาม—ปิดพวกเขาทันที

วิธีที่ 2: ตรวจสอบการเชื่อมต่อเครือข่าย

ใช้ Activity Monitor ในตัวเพื่อตรวจสอบการใช้เครือข่ายและระบุการกิจกรรมที่ผิดปกติ

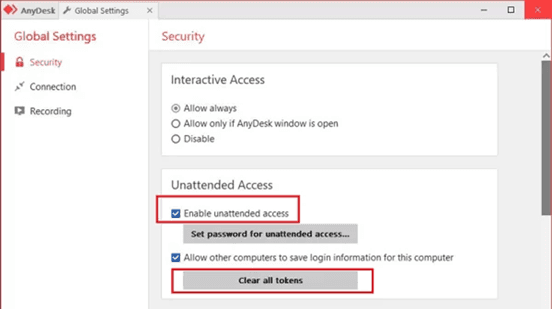

วิธีบล็อกการควบคุมระยะไกลบนคอมพิวเตอร์ของคุณ

หลังจากที่คุณยืนยันว่าคอมพิวเตอร์ของคุณถูกควบคุมจากระยะไกล ถึงเวลาที่จะดำเนินการอย่างฉุกเฉิน ไม่ว่าคุณจะใช้ Windows หรือ Mac วิธีเหล่านี้สามารถช่วยคุณตัดการเชื่อมต่อและหยุดการควบคุมเพิ่มเติม

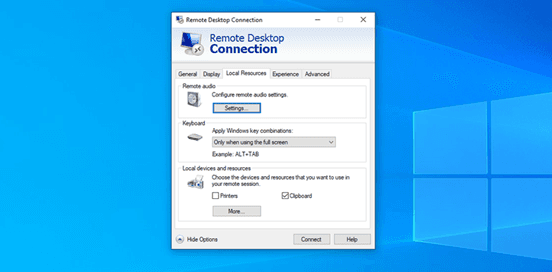

หยุดการเข้าถึงจากระยะไกลบน Windows

ฟีเจอร์ Remote Desktop และ Remote Assistance ที่รวมอยู่ใน Windows มักถูกแฮกเกอร์ใช้ประโยชน์ การปิดใช้งานเป็นขั้นตอนแรกสู่การป้องกันอย่างแน่นหนา

วิธีที่ 1: ปิดการใช้งาน Remote Desktop และ Remote Assistance

วิธีตรงไปตรงมานี้เพื่อบล็อกการเข้าถึงที่ไม่ได้รับอนุญาต

กดปุ่ม Win + R พิมพ์ control แล้วกด Enter

ไปที่ System and Security > System > Remote settings

ในแท็บ Remote ยกเลิกการเลือก Allow Remote Assistance connections to this computer

เลือก Don’t allow remote connections to this computer แล้วคลิก OK

วิธีที่ 2: ปรับตั้งค่า Windows Firewall

แม้หลังจากปิดฟีเจอร์ระยะไกล คุณยังสามารถเพิ่มการป้องกันได้ผ่านไฟร์วอลล์

เปิด Windows Defender Firewall

คลิก Allow an app or feature through Windows Defender Firewall

คลิก Change settings จากนั้นยกเลิกการเลือก Remote Assistance และ Remote Desktop

บันทึกการเปลี่ยนแปลงของคุณ

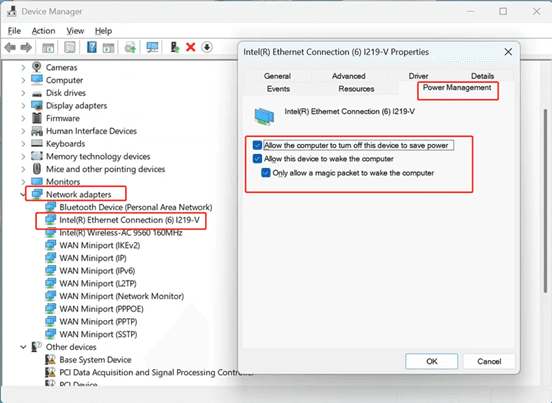

วิธีที่ 3: ปิดการใช้งานบริการระยะไกลที่ไม่จำเป็น

ใช้ Services Manager เพื่อปิดการใช้งานบริการระยะไกลในพื้นหลังทั้งหมด

กดปุ่ม Win + R พิมพ์ services.msc แล้วกด Enter

ค้นหาและปิดการใช้งานบริการต่อไปนี้:

Remote Desktop Services

Remote Registry

Telnet (ถ้ามีใช้งาน)

ตั้งค่าประเภทการเริ่มต้นเป็น Disabled

หยุดการเข้าถึงจากระยะไกลบน Mac

macOS จัดการการเข้าถึงระยะไกลผ่าน System Preferences

วิธีที่ 1: ปิดการใช้งานฟีเจอร์การเข้าถึงระยะไกล

ไปที่ System Preferences > Sharing

ยกเลิกการเลือกสิ่งต่อไปนี้:

Screen Sharing

Remote Login

Remote Management

Remote Apple Events

ตรวจสอบให้แน่ใจว่าตัวเลือกการเข้าถึงระยะไกลทั้งหมดถูกปิด

วิธีที่ 2: ตรวจสอบและลบแอปที่ไม่รู้จัก

มีการติดตั้งแอปควบคุมระยะไกลบางตัวโดยที่คุณไม่ทราบ

ไปที่โฟลเดอร์ Applications

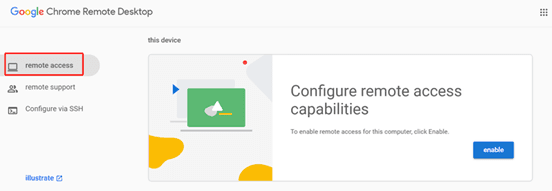

มองหาโปรแกรมซอฟต์แวร์ควบคุมระยะไกลที่แปลก ๆ เช่น TeamViewer, AnyDesk หรือ Chrome Remote Desktop

หากคุณไม่ได้ติดตั้งเอง ให้ลบพวกเขาออกทันที

วิธีป้องกันการโจมตีจากการควบคุมระยะไกลในอนาคต

การดำเนินการฉุกเฉินเพียงอย่างเดียวไม่เพียงพอ—การป้องกันระยะยาวเป็นกุญแจสำคัญ การสร้างกลยุทธ์ความปลอดภัยหลายชั้นจะช่วยลดความเสี่ยงของการโจมตีจากการเข้าถึงระยะไกลอย่างมาก

เสริมความปลอดภัยของการตรวจสอบสิทธิ์

ใช้รหัสผ่านที่ซับซ้อนและไม่ซ้ำกัน โดยมีตัวอักษรใหญ่ ตัวอักษรเล็ก ตัวเลข และสัญลักษณ์

เปิดใช้งานการตรวจสอบสิทธิ์สองปัจจัย (2FA)

เปลี่ยนรหัสผ่านเป็นประจำและหลีกเลี่ยงการใช้รหัสผ่านเดียวกันในหลายบริการ

จัดการการอัพเดตและแพทช์

ในปี 2024 แฮกเกอร์ใช้ช่องโหว่ 768 รายการพร้อมหมายเลข CVE—เพิ่มขึ้น 20% จากปี 2023 การรักษาระบบของคุณให้เป็นปัจจุบันมีความสำคัญ

เปิดใช้งานการอัปเดตระบบอัตโนมัติ

ติดตั้งแพทช์ความปลอดภัยเป็นประจำ

รักษาการอัพเดทของโปรแกรมแอนตี้ไวรัสให้ทันสมัย

เสริมความปลอดภัยของเครือข่าย

ใช้ VPN เพื่อเข้ารหัสการเชื่อมต่อของคุณ โดยเฉพาะบน Wi-Fi สาธารณะ

หลีกเลี่ยงเครือข่ายสาธารณะที่ไม่ปลอดภัย

เปลี่ยนรหัสผ่านเริ่มต้นของเราเตอร์และตรวจสอบการตั้งค่าเป็นประจำ

ติดตั้งซอฟต์แวร์แอนตี้ไวรัสที่มีการป้องกันในเวลาจริง

รันการสแกนระบบแบบเต็มเป็นประจำ

ใช้ โปรแกรมซอฟต์แวร์ควบคุมระยะไกลที่ปลอดภัย ซึ่งมีการเข้ารหัสการเชื่อมต่อ

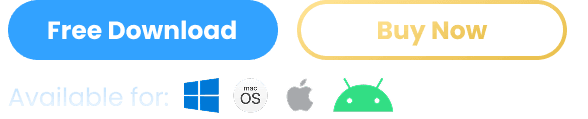

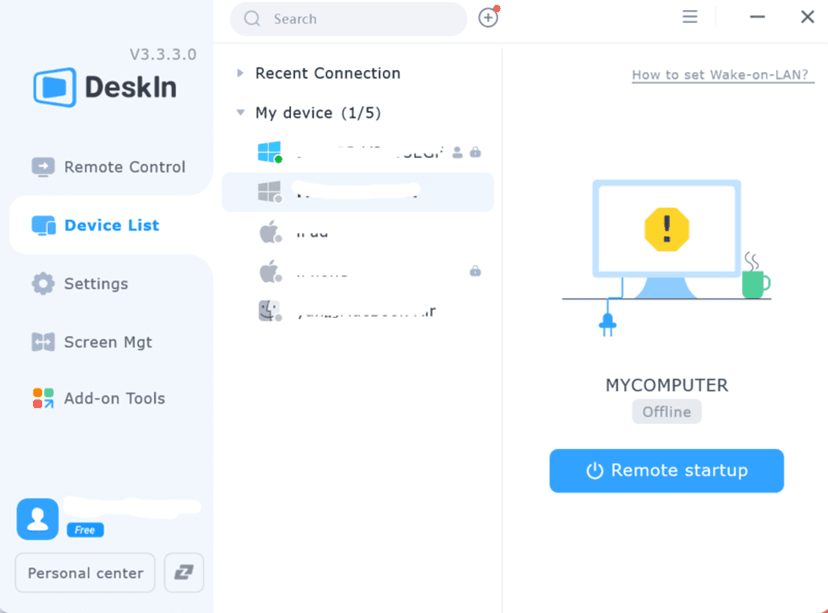

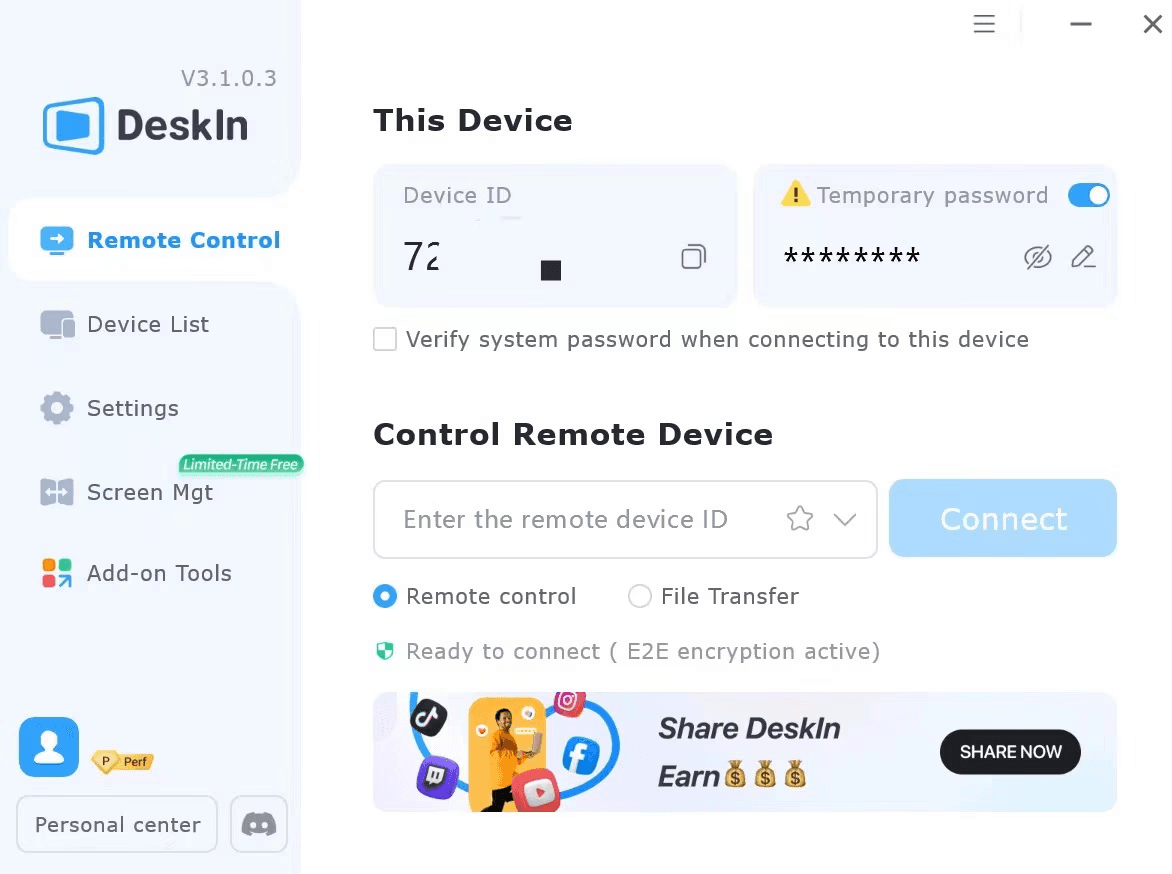

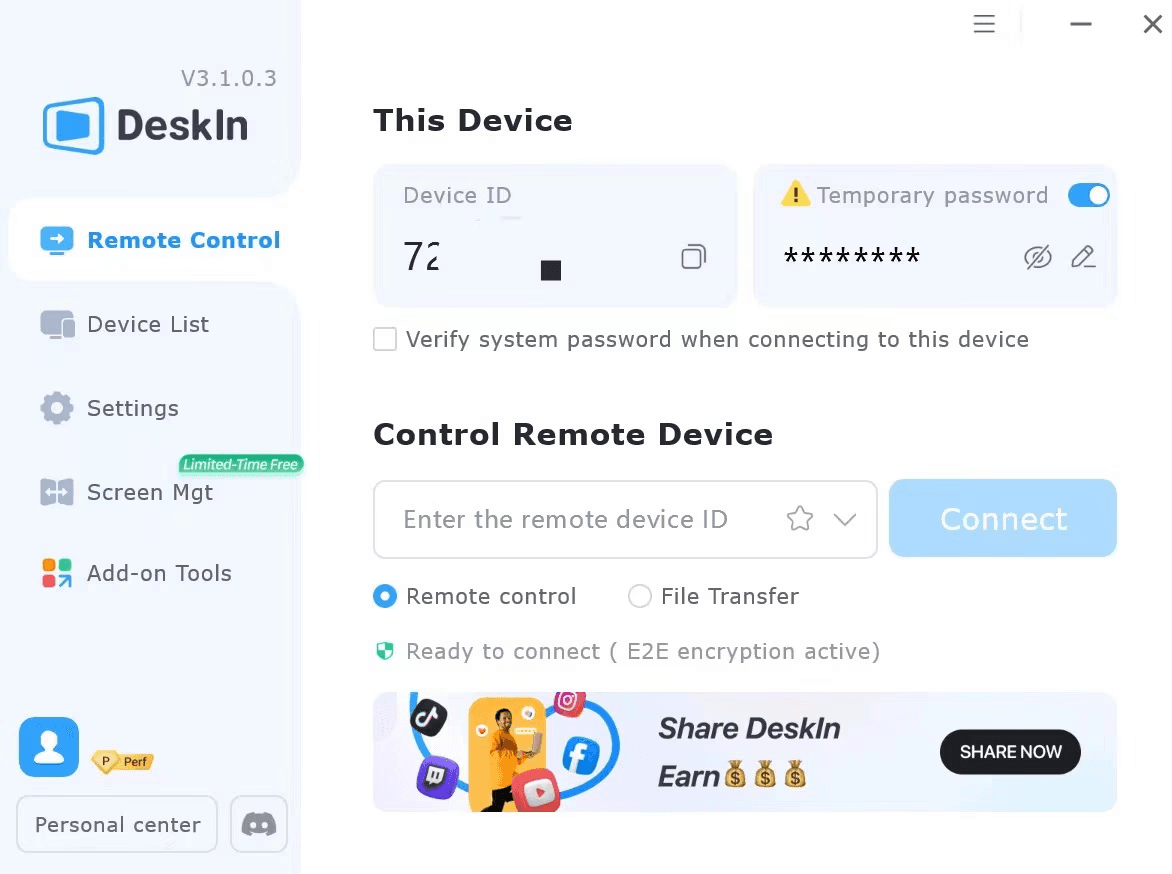

ใช้ DeskIn สำหรับการเข้าถึงระยะไกลที่ปลอดภัย

หากคุณต้องการเข้าถึงคอมพิวเตอร์ของคุณจากระยะไกลจริงๆ เลือกซอฟต์แวร์ของคุณอย่างระมัดระวัง เครื่องมือระยะไกลหลายตัวมีความเสี่ยงด้านความปลอดภัย—ดังนั้นควรใช้เฉพาะผู้ที่มีคุณลักษณะการปกป้องที่แข็งแกร่งเท่านั้น

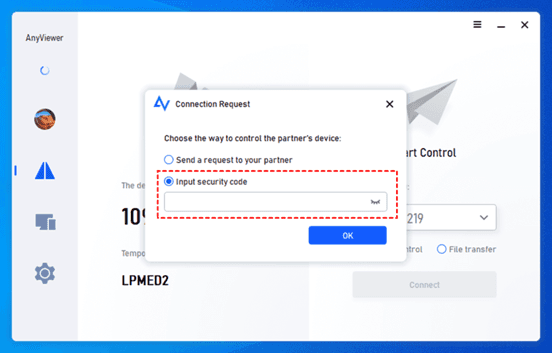

จากหลายตัวเลือก DeskIn โดดเด่นด้วยพื้นฐานความปลอดภัยที่มั่นคง ใช้ การเข้ารหัส AES-256 ต้นทางถึงปลายทางขั้นสูง เพื่อปกป้องการถ่ายโอนข้อมูล พร้อม การตรวจสอบสิทธิ์สองปัจจัย เพื่อให้แน่ใจว่าเฉพาะผู้ใช้ที่ได้รับอนุญาตเท่านั้นที่สามารถเชื่อมต่อได้ เมื่อเปรียบเทียบกับเครื่องมือที่เป็นที่รู้จักในด้านช่องโหว่ความปลอดภัย DeskIn ให้ความสบายใจ

คุณสมบัติด้านความปลอดภัยของ DeskIn:

การเข้ารหัส AES-256 ต้นทางถึงปลายทาง: รับประกันการส่งข้อมูลอย่างปลอดภัย ป้องกันการดักฟังหรือการโจมตีแบบคนกลาง

การตรวจสอบสิทธิ์หลายปัจจัย: รองรับรหัสผ่านชั่วคราว รหัสความปลอดภัย หรือ 2FA ที่มีระดับความปลอดภัยที่ยืดหยุ่น

การควบคุมการเข้าถึงแบบ Whitelist/Blacklist: จัดการว่าอุปกรณ์หรือผู้ใช้ใดสามารถเชื่อมต่อได้แน่นอน

หน้าจอความปลอดภัยและการล็อคอัตโนมัติ: เปิดหน้าจอความเป็นส่วนตัวโดยอัตโนมัติระหว่างการเชื่อมต่อระยะไกลและล็อคหน้าจอหลังจากนั้น

การป้องกันบัญชี: ล็อค DeskIn โดยอัตโนมัติเมื่อมีการพยายามเชื่อมต่อจากบัญชีที่ไม่ได้รับอนุญาต

วิธีใช้ DeskIn สำหรับการเข้าถึงระยะไกลอย่างปลอดภัย

ดาวน์โหลด DeskIn เฉพาะจากเว็บไซต์ทางการเท่านั้น

ลงทะเบียน และตั้งรหัสผ่านที่แข็งแกร่ง จากนั้นเปิดใช้งาน 2FA

กำหนดการอนุญาตการเข้าถึงและตั้งค่าความปลอดภัยตามความต้องการของคุณ

ใช้รหัสการเชื่อมต่อที่ปลอดภัยหรือวิธีการผูกบัญชีสำหรับการเข้าถึงระยะไกล

สรุป

เมื่อพูดถึงความปลอดภัยไซเบอร์ สิ่งสำคัญคือนิสัย ความปลอดภัยที่ถาวรไม่มีอยู่เลย—ต้องการการตั้งใจและการอัปเดตที่สม่ำเสมอ การตื่นตัวและการตรวจสอบระบบของคุณบ่อยๆ สามารถช่วยให้คุณเพลิดเพลินกับความสะดวกสบายของดิจิทัลโดยไม่ต้องกังวลเรื่องข้อมูลรั่วไหลหรือการแฮก

หากคุณจำเป็นต้องเข้าถึงระยะไกลสำหรับการทำงาน การเลือกเครื่องมือที่ถูกต้องเป็นสิ่งสำคัญ ซอฟต์แวร์เช่น DeskIn ที่มีกลไกการรักษาความปลอดภัยที่ครอบคลุม ช่วยให้คุณทำงานได้อย่างมีประสิทธิภาพพร้อมลดความเสี่ยงที่จะถูกควบคุมจากระยะไกล

ด้วยมุมมองและเครื่องมือที่เชื่อถือได้ เทคโนโลยีการเข้าถึงระยะไกลสามารถเป็นพันธมิตรของคุณ—ไม่ใช่ภัยคุกคามด้านความปลอดภัย

📥 ต้องการลองใช้งานหรือไม่? DeskIn มีเวอร์ชันฟรี—การเข้ารหัสเกรดองค์กร ปลอดภัยและมั่นใจในการใช้งาน!

ในช่วงหลายปีที่ผ่านมา ข้อมูลรั่วไหลกลายเป็นสิ่งที่น่ากังวลมากขึ้น เมื่อปีที่แล้วเพียงปีเดียว ฮาร์ดไดร์ฟมากกว่า 1 พันล้านรายการถูกขโมยโดยแฮกเกอร์—ซึ่งเป็นตัวเลขที่น่าตกใจอย่างแท้จริง สิ่งที่น่ากังวลยิ่งกว่านั้นคือการโจมตีคอมพิวเตอร์จากระยะไกลเกิดขึ้นบ่อยกว่าที่เคยเป็นมา

ตามการศึกษาโดย Check Point Research ระหว่างเดือนสิงหาคม 2024 ถึงมกราคม 2025 กลุ่มเป้าหมายสามอันดับแรกสำหรับการโจมตีในไต้หวันคือผู้จัดหาอุปกรณ์ฮาร์ดแวร์ หน่วยงานรัฐบาลและทหาร และอุตสาหกรรมการผลิต ไม่ว่าคุณจะเป็นผู้ใช้บุคคลหรือเจ้าของธุรกิจ ถึงเวลาแล้วที่เราต้องจริงจังกับการรักษาความปลอดภัยคอมพิวเตอร์

หากคอมพิวเตอร์ของคุณมีอาการแปลกๆ เช่น เม้าส์เคลื่อนที่เอง ไฟล์ถูกแก้ไขอย่างลึกลับ หรือระบบเกิดการชะลอการทำงานอย่างกะทันหัน อาจเป็นตัวบ่งชี้ว่าแฮกเกอร์อาจเข้ามาแทรกแซง บางครั้งโปรแกรมควบคุมเดสก์ท็อประยะไกลที่คุณเคยใช้มาก่อนยังคงทำงานอย่างลับๆ อยู่เบื้องหลัง เมื่อระบบของคุณถูกควบคุมจากระยะไกลอย่างมุ่งร้าย ไม่เพียงแต่ข้อมูลส่วนบุคคลของคุณอาจถูกขโมย แต่คอมพิวเตอร์ของคุณอาจถูกใช้เป็นเครื่องมือโจมตีผู้อื่นได้อีกด้วย

บทความนี้ให้คู่มือฉบับสมบูรณ์เกี่ยวกับวิธี ตรวจจับ, บล็อก, และ ป้องกันภัยคุกคามเหล่านี้—ช่วยให้คุณกลับมาควบคุมคอมพิวเตอร์ของคุณได้

การอ่านที่เกี่ยวข้อง:

วิธีตรวจจับว่าคอมพิวเตอร์ของคุณถูกควบคุมจากระยะไกล

หากคุณสงสัยว่ามีการเข้าถึงคอมพิวเตอร์ของคุณจากระยะไกล ขั้นแรกคือเรียนรู้วิธีตรวจจับ โชคดีที่คุณสามารถใช้เครื่องมือในระบบและคำสั่งในตัวเพื่อเช็คอย่างเร็วว่า มีใครกำลังเข้าถึงอุปกรณ์ของคุณอย่างลับๆ หรือไม่

ตรวจจับการควบคุมระยะไกลบน Windows

Windows มีเครื่องมือในตัวหลายอย่างสำหรับการตรวจสอบระบบ สามวิธีต่อไปนี้สามารถช่วยคุณตรวจสอบการเชื่อมต่อระยะไกลที่ผิดปกติเหล่านี้ได้อย่างรวดเร็ว

วิธีที่ 1: ตรวจสอบผู้ใช้งานที่เข้าสู่ระบบผ่าน Command Prompt

กด Win + R เพื่อเปิดกล่องโต้ตอบการรัน พิมพ์ cmd แล้วกด Enter

ในหน้าต่าง Command Prompt ใส่คำสั่งต่อไปนี้:

บล็อกโค้ด

1 quser

2 query user

รีวิวผลลัพธ์—หากคุณเห็นบัญชีที่ไม่คุ้นเคยเข้าสู่ระบบ อาจบ่งบอกว่าคอมพิวเตอร์ของคุณกำลังถูกควบคุมจากระยะไกล

วิธีที่ 2: ตรวจสอบผู้ใช้ที่มีกิจกรรมผ่าน Task Manager

นี่เป็นวิธีง่ายและรวดเร็วในการดูผู้ใช้ทั้งหมดที่เข้าสู่ระบบ

กด Ctrl + Shift + Esc เพื่อเปิด Task Manager

ไปที่แท็บ Users

ตรวจสอบลิสต์—ภายใต้สถานการณ์ปกติ คุณควรเห็นเพียงบัญชีปัจจุบันของคุณเท่านั้น

วิธีที่ 3: ติดตามประวัติการเข้าสู่ระบบผ่าน Event Viewer

Event Viewer ให้ข้อมูลล็อกกิจกรรมระบบอย่างละเอียด ทำให้เหมาะสำหรับการตรวจสอบพฤติกรรมการเข้าสู่ระบบ

ค้นหาและเปิด Event Viewer จากเมนูเริ่ม

ไปที่ Windows Logs > Security

ค้นหา Event ID 4624 (Successful Logon) และตรวจสอบรายงานการเข้าสู่ระบบแบบรีโมทที่น่าสงสัย

ตรวจจับการควบคุมระยะไกลบน macOS

ขณะที่ macOS ใช้วิธีการที่แตกต่างออกไป หลักการพื้นฐานเหมือนเดิม—ตรวจหาสัญญาณของการเข้าถึงที่ไม่ได้รับอนุญาต

วิธีที่ 1: ตรวจสอบการตั้งค่าการแชร์หน้าจอ

ไปที่ System Preferences > Sharing

ตรวจสอบให้แน่ใจว่า Screen Sharing และ Remote Login ถูกปิด

หากบริการเหล่านี้ถูกเปิดโดยที่คุณไม่รู้ ระบบของคุณอาจถูกคุกคาม—ปิดพวกเขาทันที

วิธีที่ 2: ตรวจสอบการเชื่อมต่อเครือข่าย

ใช้ Activity Monitor ในตัวเพื่อตรวจสอบการใช้เครือข่ายและระบุการกิจกรรมที่ผิดปกติ

วิธีบล็อกการควบคุมระยะไกลบนคอมพิวเตอร์ของคุณ

หลังจากที่คุณยืนยันว่าคอมพิวเตอร์ของคุณถูกควบคุมจากระยะไกล ถึงเวลาที่จะดำเนินการอย่างฉุกเฉิน ไม่ว่าคุณจะใช้ Windows หรือ Mac วิธีเหล่านี้สามารถช่วยคุณตัดการเชื่อมต่อและหยุดการควบคุมเพิ่มเติม

หยุดการเข้าถึงจากระยะไกลบน Windows

ฟีเจอร์ Remote Desktop และ Remote Assistance ที่รวมอยู่ใน Windows มักถูกแฮกเกอร์ใช้ประโยชน์ การปิดใช้งานเป็นขั้นตอนแรกสู่การป้องกันอย่างแน่นหนา

วิธีที่ 1: ปิดการใช้งาน Remote Desktop และ Remote Assistance

วิธีตรงไปตรงมานี้เพื่อบล็อกการเข้าถึงที่ไม่ได้รับอนุญาต

กดปุ่ม Win + R พิมพ์ control แล้วกด Enter

ไปที่ System and Security > System > Remote settings

ในแท็บ Remote ยกเลิกการเลือก Allow Remote Assistance connections to this computer

เลือก Don’t allow remote connections to this computer แล้วคลิก OK

วิธีที่ 2: ปรับตั้งค่า Windows Firewall

แม้หลังจากปิดฟีเจอร์ระยะไกล คุณยังสามารถเพิ่มการป้องกันได้ผ่านไฟร์วอลล์

เปิด Windows Defender Firewall

คลิก Allow an app or feature through Windows Defender Firewall

คลิก Change settings จากนั้นยกเลิกการเลือก Remote Assistance และ Remote Desktop

บันทึกการเปลี่ยนแปลงของคุณ

วิธีที่ 3: ปิดการใช้งานบริการระยะไกลที่ไม่จำเป็น

ใช้ Services Manager เพื่อปิดการใช้งานบริการระยะไกลในพื้นหลังทั้งหมด

กดปุ่ม Win + R พิมพ์ services.msc แล้วกด Enter

ค้นหาและปิดการใช้งานบริการต่อไปนี้:

Remote Desktop Services

Remote Registry

Telnet (ถ้ามีใช้งาน)

ตั้งค่าประเภทการเริ่มต้นเป็น Disabled

หยุดการเข้าถึงจากระยะไกลบน Mac

macOS จัดการการเข้าถึงระยะไกลผ่าน System Preferences

วิธีที่ 1: ปิดการใช้งานฟีเจอร์การเข้าถึงระยะไกล

ไปที่ System Preferences > Sharing

ยกเลิกการเลือกสิ่งต่อไปนี้:

Screen Sharing

Remote Login

Remote Management

Remote Apple Events

ตรวจสอบให้แน่ใจว่าตัวเลือกการเข้าถึงระยะไกลทั้งหมดถูกปิด

วิธีที่ 2: ตรวจสอบและลบแอปที่ไม่รู้จัก

มีการติดตั้งแอปควบคุมระยะไกลบางตัวโดยที่คุณไม่ทราบ

ไปที่โฟลเดอร์ Applications

มองหาโปรแกรมซอฟต์แวร์ควบคุมระยะไกลที่แปลก ๆ เช่น TeamViewer, AnyDesk หรือ Chrome Remote Desktop

หากคุณไม่ได้ติดตั้งเอง ให้ลบพวกเขาออกทันที

วิธีป้องกันการโจมตีจากการควบคุมระยะไกลในอนาคต

การดำเนินการฉุกเฉินเพียงอย่างเดียวไม่เพียงพอ—การป้องกันระยะยาวเป็นกุญแจสำคัญ การสร้างกลยุทธ์ความปลอดภัยหลายชั้นจะช่วยลดความเสี่ยงของการโจมตีจากการเข้าถึงระยะไกลอย่างมาก

เสริมความปลอดภัยของการตรวจสอบสิทธิ์

ใช้รหัสผ่านที่ซับซ้อนและไม่ซ้ำกัน โดยมีตัวอักษรใหญ่ ตัวอักษรเล็ก ตัวเลข และสัญลักษณ์

เปิดใช้งานการตรวจสอบสิทธิ์สองปัจจัย (2FA)

เปลี่ยนรหัสผ่านเป็นประจำและหลีกเลี่ยงการใช้รหัสผ่านเดียวกันในหลายบริการ

จัดการการอัพเดตและแพทช์

ในปี 2024 แฮกเกอร์ใช้ช่องโหว่ 768 รายการพร้อมหมายเลข CVE—เพิ่มขึ้น 20% จากปี 2023 การรักษาระบบของคุณให้เป็นปัจจุบันมีความสำคัญ

เปิดใช้งานการอัปเดตระบบอัตโนมัติ

ติดตั้งแพทช์ความปลอดภัยเป็นประจำ

รักษาการอัพเดทของโปรแกรมแอนตี้ไวรัสให้ทันสมัย

เสริมความปลอดภัยของเครือข่าย

ใช้ VPN เพื่อเข้ารหัสการเชื่อมต่อของคุณ โดยเฉพาะบน Wi-Fi สาธารณะ

หลีกเลี่ยงเครือข่ายสาธารณะที่ไม่ปลอดภัย

เปลี่ยนรหัสผ่านเริ่มต้นของเราเตอร์และตรวจสอบการตั้งค่าเป็นประจำ

ติดตั้งซอฟต์แวร์แอนตี้ไวรัสที่มีการป้องกันในเวลาจริง

รันการสแกนระบบแบบเต็มเป็นประจำ

ใช้ โปรแกรมซอฟต์แวร์ควบคุมระยะไกลที่ปลอดภัย ซึ่งมีการเข้ารหัสการเชื่อมต่อ

ใช้ DeskIn สำหรับการเข้าถึงระยะไกลที่ปลอดภัย

หากคุณต้องการเข้าถึงคอมพิวเตอร์ของคุณจากระยะไกลจริงๆ เลือกซอฟต์แวร์ของคุณอย่างระมัดระวัง เครื่องมือระยะไกลหลายตัวมีความเสี่ยงด้านความปลอดภัย—ดังนั้นควรใช้เฉพาะผู้ที่มีคุณลักษณะการปกป้องที่แข็งแกร่งเท่านั้น

จากหลายตัวเลือก DeskIn โดดเด่นด้วยพื้นฐานความปลอดภัยที่มั่นคง ใช้ การเข้ารหัส AES-256 ต้นทางถึงปลายทางขั้นสูง เพื่อปกป้องการถ่ายโอนข้อมูล พร้อม การตรวจสอบสิทธิ์สองปัจจัย เพื่อให้แน่ใจว่าเฉพาะผู้ใช้ที่ได้รับอนุญาตเท่านั้นที่สามารถเชื่อมต่อได้ เมื่อเปรียบเทียบกับเครื่องมือที่เป็นที่รู้จักในด้านช่องโหว่ความปลอดภัย DeskIn ให้ความสบายใจ

คุณสมบัติด้านความปลอดภัยของ DeskIn:

การเข้ารหัส AES-256 ต้นทางถึงปลายทาง: รับประกันการส่งข้อมูลอย่างปลอดภัย ป้องกันการดักฟังหรือการโจมตีแบบคนกลาง

การตรวจสอบสิทธิ์หลายปัจจัย: รองรับรหัสผ่านชั่วคราว รหัสความปลอดภัย หรือ 2FA ที่มีระดับความปลอดภัยที่ยืดหยุ่น

การควบคุมการเข้าถึงแบบ Whitelist/Blacklist: จัดการว่าอุปกรณ์หรือผู้ใช้ใดสามารถเชื่อมต่อได้แน่นอน

หน้าจอความปลอดภัยและการล็อคอัตโนมัติ: เปิดหน้าจอความเป็นส่วนตัวโดยอัตโนมัติระหว่างการเชื่อมต่อระยะไกลและล็อคหน้าจอหลังจากนั้น

การป้องกันบัญชี: ล็อค DeskIn โดยอัตโนมัติเมื่อมีการพยายามเชื่อมต่อจากบัญชีที่ไม่ได้รับอนุญาต

วิธีใช้ DeskIn สำหรับการเข้าถึงระยะไกลอย่างปลอดภัย

ดาวน์โหลด DeskIn เฉพาะจากเว็บไซต์ทางการเท่านั้น

ลงทะเบียน และตั้งรหัสผ่านที่แข็งแกร่ง จากนั้นเปิดใช้งาน 2FA

กำหนดการอนุญาตการเข้าถึงและตั้งค่าความปลอดภัยตามความต้องการของคุณ

ใช้รหัสการเชื่อมต่อที่ปลอดภัยหรือวิธีการผูกบัญชีสำหรับการเข้าถึงระยะไกล

สรุป

เมื่อพูดถึงความปลอดภัยไซเบอร์ สิ่งสำคัญคือนิสัย ความปลอดภัยที่ถาวรไม่มีอยู่เลย—ต้องการการตั้งใจและการอัปเดตที่สม่ำเสมอ การตื่นตัวและการตรวจสอบระบบของคุณบ่อยๆ สามารถช่วยให้คุณเพลิดเพลินกับความสะดวกสบายของดิจิทัลโดยไม่ต้องกังวลเรื่องข้อมูลรั่วไหลหรือการแฮก

หากคุณจำเป็นต้องเข้าถึงระยะไกลสำหรับการทำงาน การเลือกเครื่องมือที่ถูกต้องเป็นสิ่งสำคัญ ซอฟต์แวร์เช่น DeskIn ที่มีกลไกการรักษาความปลอดภัยที่ครอบคลุม ช่วยให้คุณทำงานได้อย่างมีประสิทธิภาพพร้อมลดความเสี่ยงที่จะถูกควบคุมจากระยะไกล

ด้วยมุมมองและเครื่องมือที่เชื่อถือได้ เทคโนโลยีการเข้าถึงระยะไกลสามารถเป็นพันธมิตรของคุณ—ไม่ใช่ภัยคุกคามด้านความปลอดภัย

📥 ต้องการลองใช้งานหรือไม่? DeskIn มีเวอร์ชันฟรี—การเข้ารหัสเกรดองค์กร ปลอดภัยและมั่นใจในการใช้งาน!